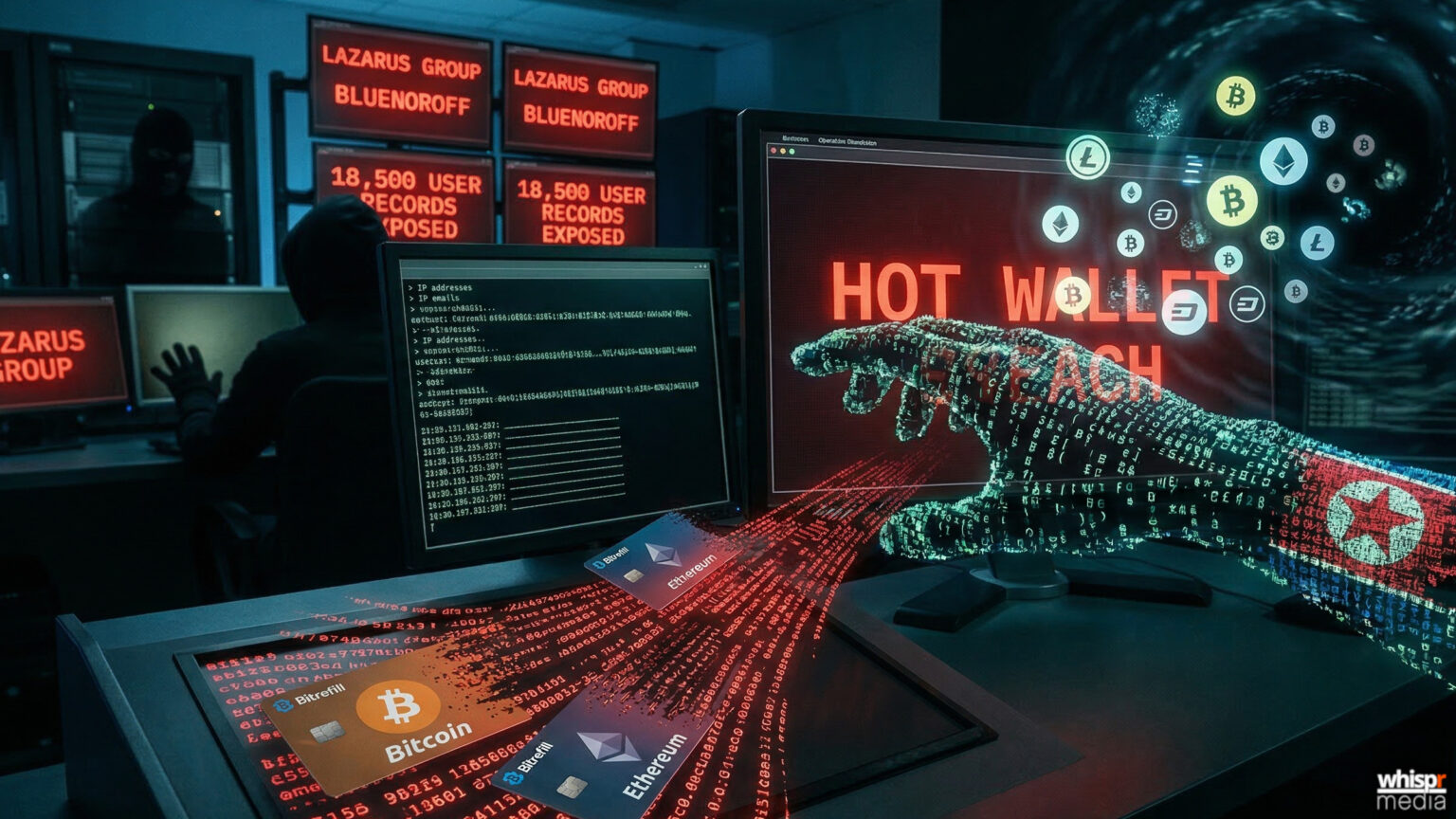

La plataforma de pagos y tarjetas regalo con criptomonedas Bitrefill ha revelado que fue víctima de un sofisticado ciberataque el pasado 1 de marzo. Los responsables, según la investigación de Bitrefill, serían los notorios grupos de hackers patrocinados por Corea del Norte, Lazarus y BlueNoroff, que lograron drenar fondos de sus carteras activas y acceder a miles de registros de clientes.

La compañía, que permite a los usuarios gastar criptomonedas en productos del día a día y tarjetas regalo, ha publicado un detallado informe forense en el que asume toda la responsabilidad por las pérdidas económicas, asegurando que los fondos de los clientes no se han visto afectados. El incidente, que ha mantenido parte de la infraestructura de Bitrefill bajo revisión durante más de dos semanas, es un nuevo recordatorio de la amenaza persistente que representan los actores patrocinados por estados en el ecosistema cripto, como el grupo Lazarus.

Una operación de infiltración milimétrica

Según el análisis de Bitrefill, el ataque comenzó con la compromisión del ordenador portátil de un empleado. Desde ese punto de entrada, los hackers desplegaron un malware específico y emplearon técnicas de rastreo en la cadena de bloques, además de reutilizar una infraestructura digital (direcciones IP y correos electrónicos) previamente vinculada a operaciones de los grupos Lazarus y BlueNoroff .

Una vez dentro, los atacantes lograron acceder a una credencial heredada que les permitió hacerse con instantáneas (snapshots) del sistema que contenían secretos de producción. Con estas llaves, pudieron expandir su acceso por la infraestructura de Bitrefill hasta alcanzar varias carteras de criptomonedas activas (hot wallets) y partes de la base de datos de la compañía. El equipo de seguridad de Bitrefill detectó la anomalía al observar patrones de compra sospechosos con proveedores de tarjetas regalo, justo cuando se empezaban a drenar los fondos hacia direcciones controladas por los atacantes .

Impacto en los usuarios y respuesta de la plataforma

Aunque el objetivo principal parece ser económico, los hackers ejecutaron consultas limitadas en la base de datos que resultaron en la exposición de aproximadamente 18.500 registros de compras. Esta información incluye direcciones de correo electrónico de clientes, direcciones de pago con criptomonedas y direcciones IP. Bitrefill ha subrayado que alrededor de 1.000 de estos registros contenían nombres de usuarios cifrados, y aunque los atacantes pudieron haber accedido a las claves de cifrado, la compañía ha notificado directamente a los afectados como medida de precaución .

Es importante destacar que Bitrefill no almacena datos de verificación de identidad (KYC) de la mayoría de sus usuarios en sus sistemas comprometidos, ya que estos son gestionados por un proveedor externo. En cuanto a las pérdidas financieras, la empresa ha sido tajante: absorberá el golpe con su capital operativo, garantizando que todos los saldos de los usuarios permanecen intactos y seguros .

Desde el ataque, Bitrefill ha colaborado con firmas de seguridad de primer nivel como Security Alliance, FearsOff Security, zeroShadow y Recoveris.io para realizar la limpieza forense de los servidores y mapear el movimiento de los fondos robados en la blockchain . La compañía ya ha implementado mejoras significativas en sus protocolos de seguridad, incluyendo controles de acceso internos más estrictos y nuevos sistemas de monitorización para acelerar la detección de futuras amenazas .

El caso de Bitrefill añade otro capítulo a la historia del Grupo Lazarus en el sector cripto, siendo los mismos responsables del mayor hackeo de la historia, el robo de 1.400 millones de dólares a Bybit en febrero de 2025. La compañía recomienda a sus usuarios extremar las precauciones ante posibles intentos de phishing que puedan derivarse de los datos filtrados .